Email sgrammaticate inviate da sedicenti principi in cerca di un bonifico, pubblicità che promettono sconti iperbolici e invitano a cliccare su un link, SMS che intimano di contattare al più presto la nostra banca. Questi, fino a qualche tempo fa, erano i casi più comuni e diffusi di tentativi di truffa digitale. Oggi il fenomeno ha fatto un salto evolutivo impressionante: da tentativi goffi e massivi si è passati ad attacchi chirurgici, psicologici e tecnologicamente avanzati. Per evitare di cadere in trappola, bisogna aggiornare il proprio “antivirus mentale”, mettendo in pratica buone prassi. Ne parliamo con Marco Savi, professore associato presso il Dipartimento di Informatica, Sistemistica e Comunicazione dell’Università di Milano-Bicocca.

Come si è evoluta la casistica delle truffe digitali? Quali sono oggi i rischi più comuni?

Agli albori del web, il phishing si basava sui grandi numeri: i truffatori inviavano milioni di email identiche, piene di errori ortografici, sperando che una piccolissima percentuale di utenti abboccasse. Era una tecnica molto rudimentale e facilmente riconoscibile. Oggi, lo scenario è cambiato radicalmente: innanzitutto, ormai i cybercriminali sfruttano i Large Language Models come ChatGPT, Gemini o Claude per generare testi impeccabili. Inoltre, analizzano le informazioni che riescono a reperire dal web, anche dai nostri profili social, per scoprire i nostri interessi e farsi un’idea più precisa della vittima: l'obiettivo non è più la “pesca a strascico”, ma colpire bersagli specifici manipolando la loro fiducia e/o il loro senso di urgenza. Il phishing, inoltre, non viaggia più solo via mail: sfrutta gli SMS (smishing), le chiamate (voice phishing, vishing) e le piattaforme di messaggistica come Whatsapp. E bisogna fare molta attenzione anche quando utilizziamo le reti wi-fi.

Che insidie può nascondere l’utilizzo di reti wi-fi?

Bisogna stare attenti a non cadere nella trappola del cosiddetto wi-fi “ingannevole”, che può colpire anche persone che hanno dimestichezza con gli strumenti digitali. Un esempio? Immaginiamo di essere nelle vicinanze del nostro Ateneo: ci serve Internet e, per risparmiare i Giga del cellulare, verifichiamo se è disponibile la rete wi-fi “Unimib”. La troviamo, ma - stranamente - è una rete aperta, senza lucchetto. Connettendoci, arriviamo a una pagina di login perfetta, con tanto di loghi ufficiali dell’Università, che chiede di inserire indirizzo email e password per navigare. Sembra la normale procedura, per accedere ai servizi di Ateneo, vero? In realtà, potrebbe trattarsi di un attacco soprannominato Evil Twin, “gemello cattivo”.

Come funziona l’attacco Evil Twin?

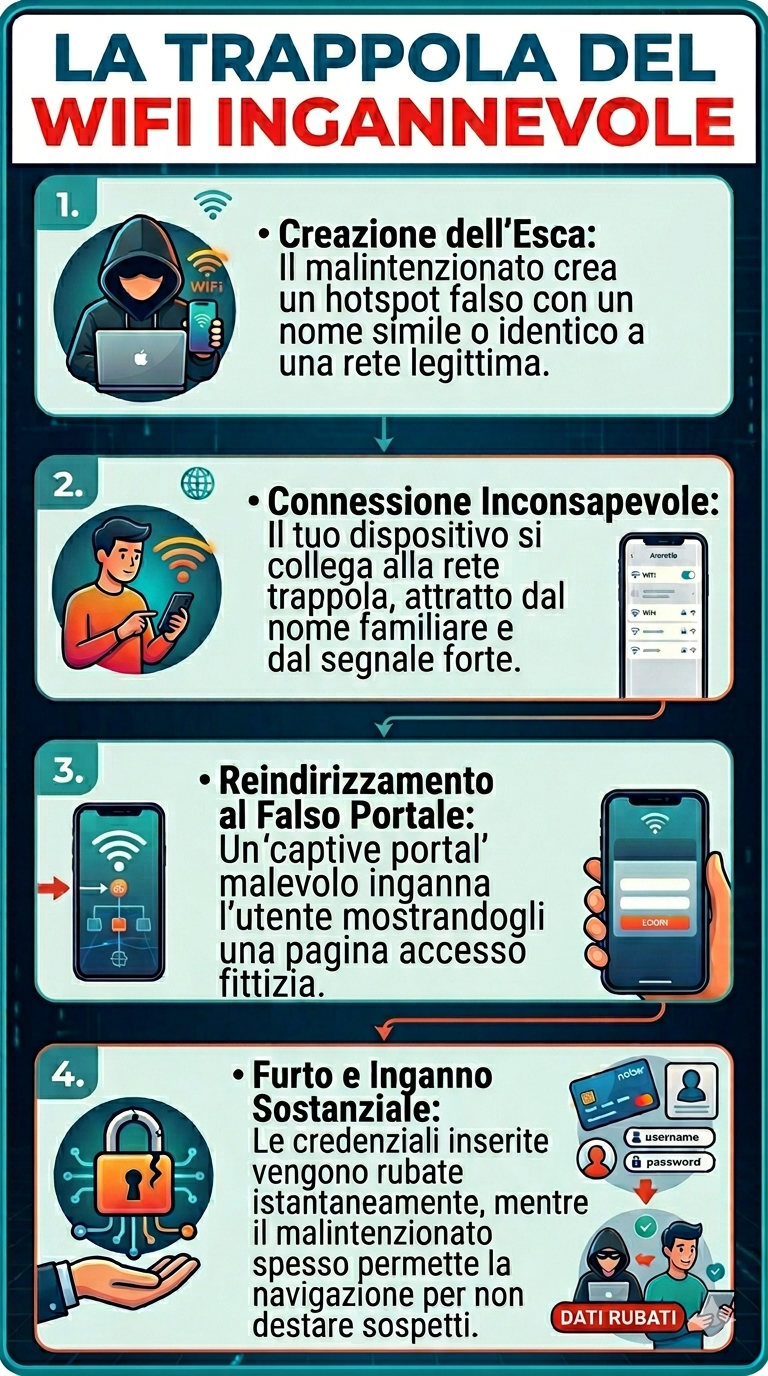

E’ una pratica di cybercrime che richiede diverse attività. Innanzitutto, il cybercriminale lancia la sua “esca”: dal suo dispositivo, che può essere anche un semplice smartphone, crea un hotspot wi-fi che ha lo stesso nome - o uno molto simile - a quello della rete legittima ed è quindi potenzialmente ingannevole. Chi intercetta una rete aperta con un segnale forte e un nome familiare, specie se non è particolarmente concentrato sui dettagli, potrebbe essere indotto a collegarsi all'hotspot del truffatore.

A questo punto, il malintenzionato intercetta la richiesta di connessione e ci reindirizza a un falso portale di accesso, che sfrutta la tecnologia dei “captive portal”, creato ad arte per sembrare quello a cui pensiamo di accedere. Quando inseriamo le nostre credenziali, il cybercriminale, che ha il controllo del portale, le registra istantaneamente. E spesso, per non destare sospetti, dopo averti rubato i dati, il sistema ti permette di navigare davvero, usando la connessione dati del malintenzionato, così non ti accorgerai di nulla.

Ovviamente questo tipo di attacco risulta ancora più efficace anche quando vi trovate al bar, in un hotel o in un parco e cercate di collegarvi con cognizione di causa a un wi-fi aperto.

Che accorgimenti si possono mettere in atto per non cadere nella trappola?

Per prima cosa, bisogna sempre controllare il nome dell’indirizzo web (URL) della pagina aperta automaticamente: se non è riconoscibile, presenta caratteri strani o in ogni caso non corrisponde esattamente a quello che stavamo cercando, bisogna evitare di inserire credenziali e/o dati personali.

Più in generale, è consigliabile disattivare la connessione automatica alle reti wi-fi: non permettendo al telefono o al PC di collegarsi in automatico alle reti note si ha il pieno controllo sulla rete a cui ci stiamo collegando o a cui abbiamo intenzione di collegarci.

E, per le operazioni sensibili, dall’home banking alla login all’email universitaria, è sempre meglio disattivare il wi-fi e usare la connessione 4G/5G del proprio operatore telefonico.

Si stanno diffondendo anche i casi di quishing: ci spiega in cosa consiste e come evitare di essere ingannati?

Il quishing, o QR code phishing, è un attacco informatico che usa lo strumento, sempre più diffuso nella vita quotidiana, del QR Code: il malintenzionato stampa un adesivo con un codice QR malevolo e lo sovrappone a quello originale di un parchimetro, di un monopattino in sharing o del menu di un ristorante. Chi inquadra il codice con la fotocamera viene rimandato a una pagina di pagamento identica a quella vera, dove inserisce i dati della carta. Poiché non c'è un link testuale palesemente falso da analizzare, la soglia di attenzione cala drasticamente ed è facile cadere in errore. Anche in questo caso, però, prima di procedere si dovrebbe sempre controllare minuziosamente l’URL nel browser.

Ma i cyber-criminali sono molto fantasiosi e la “frontiera” della truffa si sposta in continuazione in avanti. Un altro esempio è il phishing tramite cloud storage autentico: ricevi una notifica reale da Dropbox, Google Drive o OneDrive. Un tuo compagno di corso o un professore, il cui account è stato compromesso, ha condiviso un documento con te. Clicchi sul link: è legittimo e sicuro. Tuttavia, all'interno del documento di testo c'è un secondo link che porta a un finto sito di login. I filtri antispam della tua email non bloccano il messaggio, perché la notifica di partenza proveniva effettivamente dai server reali di Dropbox, Google o Microsoft. Come si fa a non cadere in una simile trappola? È buona norma NON cliccare su link presenti in file di testo “inattesi” e, una volta aperti erroneamente tali link, evitare di inserire dati personali.

Il ricorso all’Intelligenza Artificiale amplia le possibilità di truffa?

Purtroppo, sì. Una delle nuove frontiere dell'inganno digitale è la “clonazione vocale” (AI voice cloning). Ai malintenzionati bastano pochi secondi di registrazione audio, magari presi da un video pubblicato su Instagram o su TikTok, per istruire un'Intelligenza Artificiale a replicare perfettamente la voce di qualcuno. I criminali poi chiamano i contatti della persona - genitori, parenti, compagni di università - simulandone alla perfezione il tono di voce, le inflessioni e persino il modo di respirare. Fingono un'emergenza assoluta - che può essere un incidente, un telefono rotto, un problema con la banca - e chiedono un bonifico istantaneo urgente o l’invio di credenziali.

Come difendersi?

Per prevenire il più possibile tali minacce, la regola d’oro rimane una: nel mondo digitale, l'urgenza è sempre il primo campanello d'allarme. I cybercriminali vogliono farci agire d'istinto, senza pensare. Prendetevi, invece, sempre un secondo in più per respirare e verificare l'identità di chi vi sta chiedendo dati o denaro, magari contattando la persona attraverso un altro canale. La consapevolezza è, e rimarrà sempre, il nostro miglior alleato!